42.9%的安全事件属于敲诈勒索事件 | 应急响应每周简报(第7期)

2020-03-31 阅读量 438

概述

上周,奇安信网络安全应急响应中心共接到应急响应14次,共计156.17小时,覆盖10个省市,7个行业。其中,政府部门应急次数最多,累计应急3次,电信运营商行业应急用时最长。根据上周实际应急情况,奇安信网络安全应急响应中心发现,在政府部门相关的应急事件中,42.9%的安全事件属于敲诈勒索事件。

事件分析

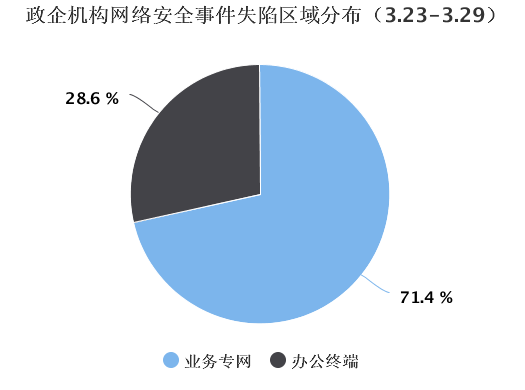

1、失陷区域

从政企机构上周网络安全事件失陷区域看,71.4%为业务专网、28.6%为办公终端。由于内部员工安全意识不足,常导致业务专网中存在大量安全漏洞,如危险端口暴露在公网中、未及时安装安全补丁等,可以被轻易利用,所以业务专网遭受的攻击和威胁也是最多,最严重的。

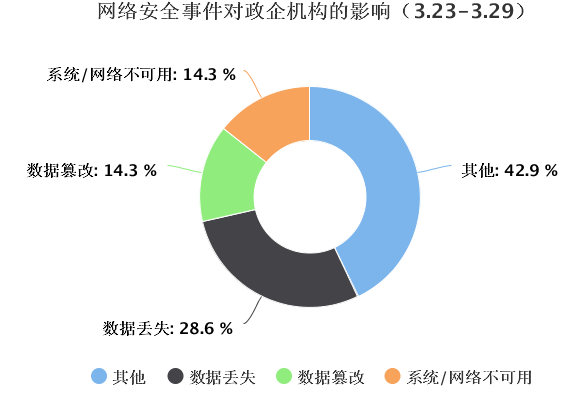

2、事件影响

从政企机构上周的统计来看, 28.6%的安全事件导致了数据丢失、14.3%的安全事件导致了数据篡改、14.3%的安全事件导致了系统/网络不可用。从攻击现象统计看,攻击者通过对政府机构、大中型企业重要服务器及数据库进行攻击,从而导致数据被破坏或丢失等后果,并且攻击者对系统的攻击具备破坏性、针对性,严重影响了系统和业务的正常运行。

2、事件影响

从政企机构上周的统计来看, 28.6%的安全事件导致了数据丢失、14.3%的安全事件导致了数据篡改、14.3%的安全事件导致了系统/网络不可用。从攻击现象统计看,攻击者通过对政府机构、大中型企业重要服务器及数据库进行攻击,从而导致数据被破坏或丢失等后果,并且攻击者对系统的攻击具备破坏性、针对性,严重影响了系统和业务的正常运行。

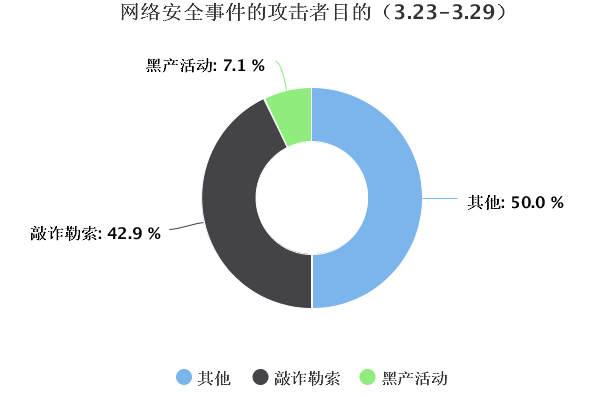

3、攻击目的

对上周网络安全事件中攻击者的目的进行了分析。其中, 42.9%的安全事件属于敲诈勒索事件、7.1%的安全事件属于黑产活动事件。由此可见,对于大部分攻击者而言,其进行攻击的主要原因是为获取暴利,实现自身最大利益。

3、攻击目的

对上周网络安全事件中攻击者的目的进行了分析。其中, 42.9%的安全事件属于敲诈勒索事件、7.1%的安全事件属于黑产活动事件。由此可见,对于大部分攻击者而言,其进行攻击的主要原因是为获取暴利,实现自身最大利益。

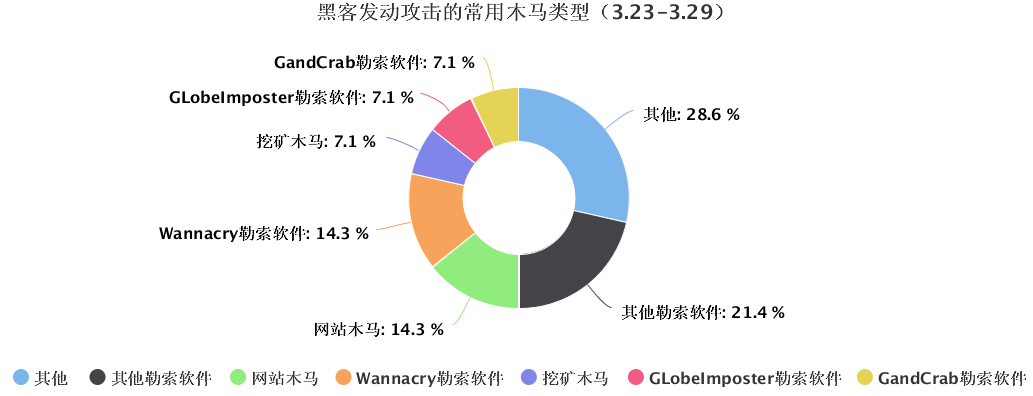

4、木马类型

对上周政企机构遭受攻击的常见木马类型进行了统计,其中,网站木马占比为14.3%、Wannacry勒索软件占比为14.3%、挖矿木马占比为7.1%、GLobeImposter勒索软件占比为7.1%、GandCrab勒索软件占比为7.1%、其他勒索软件占比为21.4%。从以上数据可以看出,勒索病毒、挖矿木马仍为攻击者攻击政府机构、大中型企业的常见木马类型。

4、木马类型

对上周政企机构遭受攻击的常见木马类型进行了统计,其中,网站木马占比为14.3%、Wannacry勒索软件占比为14.3%、挖矿木马占比为7.1%、GLobeImposter勒索软件占比为7.1%、GandCrab勒索软件占比为7.1%、其他勒索软件占比为21.4%。从以上数据可以看出,勒索病毒、挖矿木马仍为攻击者攻击政府机构、大中型企业的常见木马类型。

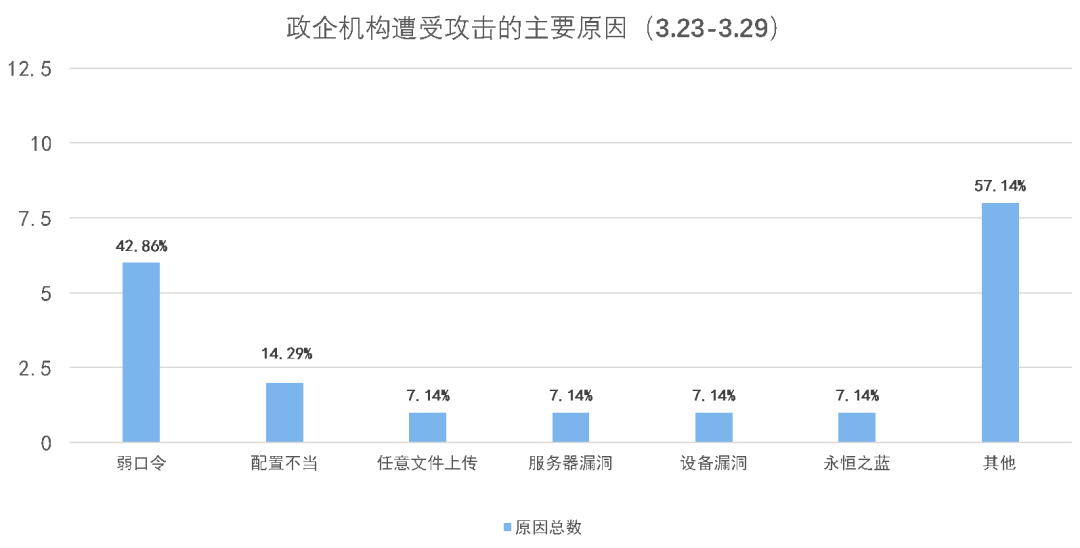

5、自身弱点

网络安全事件的发生,往往会暴露出相关政企机构内部存在的安全运营和管理问题。在上周所处置完成的14起网络安全事件中,弱口令问题最为显著。其中,42.9%的事件与弱口令有关、14.3%的事件与配置不当有关、7.1%的事件与任意文件上传有关、7.1%的事件与服务器漏洞有关、7.1%的事件与设备漏洞有关、7.1%的事件与永恒之蓝有关。(其中,单起网络安全事件中,存在多个弱点的情况)

5、自身弱点

网络安全事件的发生,往往会暴露出相关政企机构内部存在的安全运营和管理问题。在上周所处置完成的14起网络安全事件中,弱口令问题最为显著。其中,42.9%的事件与弱口令有关、14.3%的事件与配置不当有关、7.1%的事件与任意文件上传有关、7.1%的事件与服务器漏洞有关、7.1%的事件与设备漏洞有关、7.1%的事件与永恒之蓝有关。(其中,单起网络安全事件中,存在多个弱点的情况)

关于应急响应服务

奇安信应急响应服务致力于成为"网络安全120",多年以来已具备了丰富的应急响应实践经验,应急响应业务覆盖了全国31个省份,处置政企机构网络安全应急事件超过两千起,累计投入工时25000多个小时,为全国超千家政企机构解决网络安全问题,获得了用户的高度认可和一致好评。

奇安信7*24小时应急响应热线:4009 727 120

让网络更安全

让世界更美好

关于应急响应服务

奇安信应急响应服务致力于成为"网络安全120",多年以来已具备了丰富的应急响应实践经验,应急响应业务覆盖了全国31个省份,处置政企机构网络安全应急事件超过两千起,累计投入工时25000多个小时,为全国超千家政企机构解决网络安全问题,获得了用户的高度认可和一致好评。

奇安信7*24小时应急响应热线:4009 727 120

让网络更安全

让世界更美好

0人点赞

0人点赞

评论